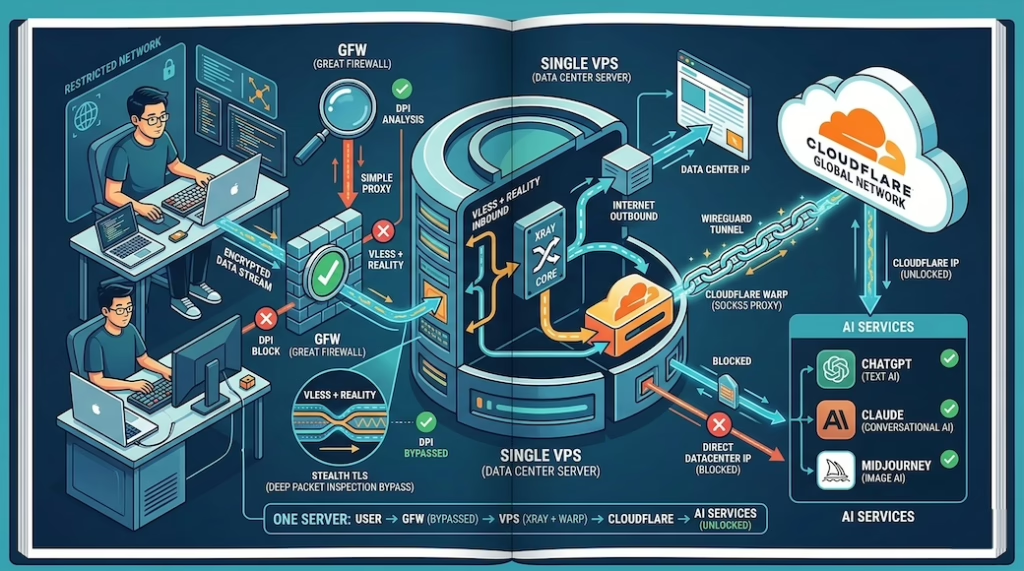

国内常见的机场和 VPN 越来越难用,即便侥幸连上,ChatGPT、Claude、Gemini 等 AI 服务依然因为检测到数据中心 IP 而拒绝访问。本教程同时解决这两个问题:在自己的 VPS 上搭建 VLESS + REALITY 代理,绕过防火长城(GFW)的深度包检测(DPI);再叠加 Cloudflare WARP,让 AI 服务看到的是 Cloudflare 的 IP,而非数据中心 IP,从而顺利解锁所有主流 AI 服务。一台服务器,全部搞定。

You can read the English version of this article: Bypass Internet Censorship & AI Blocking with VLESS + Cloudflare WARP

1. 简介

在中国大陆,常见的翻墙工具——无论是传统 VPN、翻墙机场订阅,还是各类梯子——都面临被封锁的风险。OpenVPN、WireGuard、IKEv2 等标准 VPN 协议的流量特征容易被 GFW 识别,连接往往在建立后不久就遭到重置或封锁,好用的VPN已经很难找到。

本教程介绍的方案在 2026 年经过实际验证,具备较强的抗封锁能力:VLESS 协议搭配 REALITY 传输,加上 Cloudflare WARP 解决 AI 服务 IP 封锁问题。

完成本教程后,你将拥有:

- 在自己的 VPS 上运行完整的 Xray-core 服务端,支持 VLESS + REALITY

- VPS 上安装 Cloudflare WARP,让 AI 服务流量走 Cloudflare IP 出口

- 电脑端使用 Clash Verge Rev 一键连接——Windows、macOS、Linux 通用,无需分平台操作

2. 原理说明

2.1 为什么传统翻墙工具容易失效

GFW 使用深度包检测(DPI)实时分析网络流量。传统 VPN 协议的握手包、证书格式和数据包时序都有明显特征,一旦被识别,连接即被重置,服务器 IP 也会遭到封锁。这也是为什么很多机场节点”今天能用,明天就挂”。

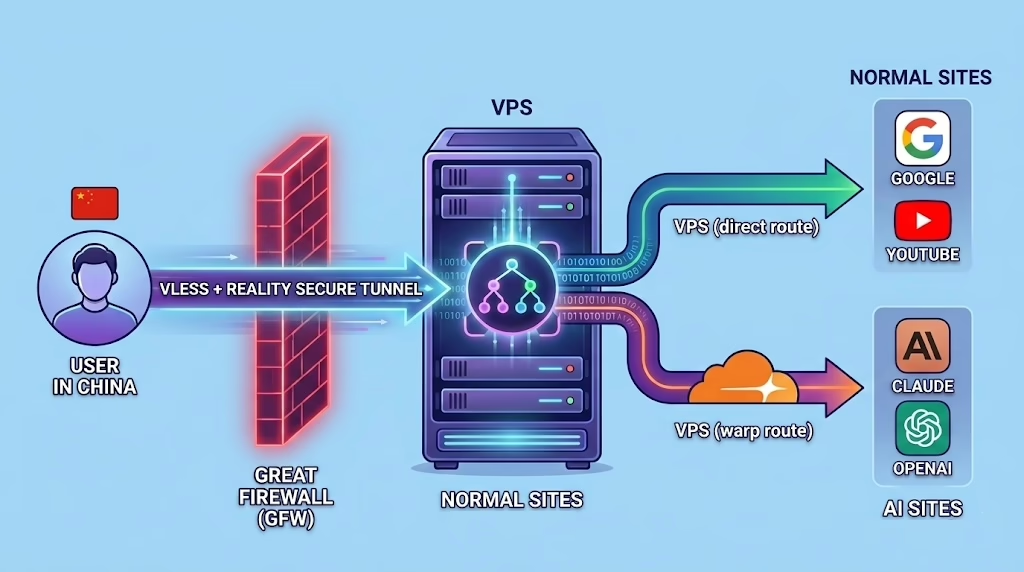

2.2 VLESS + REALITY:流量伪装成普通 HTTPS

VLESS 是 Xray-core 项目开发的轻量代理协议。配合 REALITY 传输层后,流量与正常访问 www.microsoft.com 等合法网站的 TLS 流量几乎无法区分——REALITY 借用了真实网站的 TLS 证书和握手行为,让 DPI 极难识别。

- 无可识别的 VPN 握手特征——流量完全伪装成对真实域名的 HTTPS 访问

- 借用真实网站的 TLS 指纹作为流量伪装

- 支持 XTLS Vision 流控,进一步降低延迟

- 持续维护更新,能及时应对新的封锁手段

2.3 问题所在:AI 服务屏蔽数据中心 IP

即便 VLESS 工作正常,ChatGPT、Claude、Gemini 等 AI 服务也很可能拒绝你的请求。这些平台会定期封锁常见数据中心的 IP 段(DigitalOcean、Vultr 、BandwagonHost搬瓦工等),以防止自动化滥用——你的 VPS IP 正好属于这类范围。

2.4 解决方案:在服务器端安装 Cloudflare WARP

Cloudflare WARP 是 Cloudflare 提供的免费服务。安装到 VPS 并切换到代理模式后,它会在本地 40000 端口启动一个 SOCKS5 代理。你只需配置 Xray,让发往 AI 服务域名的流量走这个本地代理出口——AI 服务看到的就是 Cloudflare 的 IP,而非你的数据中心 IP。

完整流量路径如下:

说明: Cloudflare WARP 以分流模式运行。只有发往 AI 服务域名的流量才走 WARP,其余流量直接从 VPS 出口,保证普通上网的速度。

3. 前置条件

3.1 VPS 要求

| 要求 | 推荐配置 | 备注 |

|---|---|---|

| 操作系统 | Ubuntu 22.04 或 24.04 LTS | 本教程基于 Ubuntu,Debian 11/12 同样适用 |

| 内存 | 最低 512 MB | 建议 1 GB 或以上,运行更稳定 |

| vCPU | 最低 1 核 | 普通入门级 VPS 套餐即可满足 |

| 机房位置 | 美国、欧洲或日本 | 必须在国内 GFW 无法封锁的地区,同时须在 AI 服务可用的地区——详见下方说明 |

| 开放端口 | 443(TCP) | 443 端口与正常 HTTPS 流量混在一起,不易被封 |

| 权限 | root 或 sudo | 安装软件包和系统服务所必需 |

重要提示: VPS 机房位置对本方案有两层影响。第一,选择 IP 段未被国内封锁的服务商(常见推荐: DigitalOcean、Vultr 、BandwagonHost搬瓦工)。第二,同样关键:机房必须位于 AI 服务可用的地区——OpenAI/ChatGPT 等主流 AI 平台对部分地区的 服务器 IP 设有访问限制,与客户端位置无关。美国、德国、日本、新加坡的 VPS 可正常访问所有主流 AI 服务;香港或中国大陆的 VPS 即使开了 WARP,AI 服务仍可能被封。

3.2 客户端要求

本教程使用 Clash Verge Rev,一款支持 Windows、macOS 和 Linux 的免费开源代理客户端,基于 Mihomo 内核(原 Clash Meta),原生完整支持 VLESS + REALITY。三个平台操作步骤完全一致,无需分平台说明。

下载地址:https://github.com/clash-verge-rev/clash-verge-rev/releases

4. 服务器配置

本节所有命令均在 VPS 上通过 SSH 执行。先连接到服务器:

ssh root@YOUR-VPS-IP

第 1 步:更新系统

apt update && apt upgrade -y

apt install -y curl wget openssl uuid-runtime

第 2 步:安装 Xray-core

使用 XTLS 项目在 GitHub 上维护的官方一键安装脚本:

bash <(curl -L https://github.com/XTLS/Xray-install/raw/main/install-release.sh)

# 备用写法(如果上面那条在你的 shell 里不工作,用这条):

bash -c "$(curl -L https://github.com/XTLS/Xray-install/raw/main/install-release.sh)"

安装完成后,验证安装是否成功:

xray version

安装完成后:二进制文件位于 /usr/local/bin/xray,配置文件位于 /usr/local/etc/xray/config.json,服务由 systemd 管理,名称为 xray。

第 3 步:生成配置凭证

VLESS + REALITY 需要三组值:UUID(用户标识符)、X25519 密钥对和短 ID。逐条执行以下命令,并保存好所有输出——服务端和客户端配置都会用到。

# 1. 生成 UUID

cat /proc/sys/kernel/random/uuid

# 2. 生成 X25519 密钥对

xray x25519

# 3. 生成短 ID(8 位十六进制)

openssl rand -hex 4

输出示例如下:

PrivateKey: M4cZLR81ErNfxnG1fAnNUIATs_UXqe6HR78wINhH7RA

Password: ioE61VC3V30U7IdRmQ3bjhOq2ij9tPhVIgAD4JZ4YRY

Hash32: (本教程不需要这行,可以忽略)

重要说明: 虽然标签写的是

Password,但它实际上就是客户端配置中使用的公钥。Xray 开发者故意用这个名称,目的是防止用户随意分享——因为持有此值的人可以探测你的 REALITY 服务器。请像对待密码一样妥善保管,不要公开发布。

各个值的用途一览:

| 值 | 输出标签 | 填写位置 |

|---|---|---|

| UUID | (来自 cat 命令) | 服务端配置 和 客户端配置 |

| 私钥 | PrivateKey | 仅 服务端配置 |

| 密码(公钥) | Password | 仅 客户端配置 |

| 短 ID | (来自 openssl 命令) | 服务端配置 和 客户端配置 |

继续之前,先把这四个值记录下来。

第 4 步:配置 Xray(VLESS + REALITY)

打开 Xray 配置文件:

nano /usr/local/etc/xray/config.json

将文件内容全部替换为以下配置。把三处大写占位符替换为第 3 步生成的实际值:

{

"log": {

"loglevel": "warning"

},

"inbounds": [

{

"listen": "0.0.0.0",

"port": 443,

"protocol": "vless",

"settings": {

"clients": [

{

"id": "YOUR-UUID-HERE",

"flow": "xtls-rprx-vision"

}

],

"decryption": "none"

},

"streamSettings": {

"network": "tcp",

"security": "reality",

"realitySettings": {

"show": false,

"dest": "www.microsoft.com:443",

"xver": 0,

"serverNames": ["www.microsoft.com"],

"privateKey": "YOUR-PRIVATE-KEY-HERE",

"shortIds": ["YOUR-SHORT-ID-HERE"]

}

}

}

],

"outbounds": [

{

"tag": "direct",

"protocol": "freedom"

},

{

"tag": "warp-out",

"protocol": "socks",

"settings": {

"servers": [

{

"address": "127.0.0.1",

"port": 40000

}

]

}

},

{

"tag": "block",

"protocol": "blackhole"

}

],

"routing": {

"domainStrategy": "AsIs",

"rules": [

{

"type": "field",

"domain": [

"openai.com",

"api.openai.com",

"chatgpt.com",

"oaiusercontent.com",

"claude.ai",

"anthropic.com",

"gemini.google.com",

"perplexity.ai",

"mistral.ai",

"cohere.com",

"huggingface.co"

],

"outboundTag": "warp-out"

},

{

"type": "field",

"ip": ["geoip:private"],

"outboundTag": "block"

}

]

}

}

说明: 你可以随时在 warp-out 的域名列表中添加更多 AI 服务域名。修改后执行

systemctl restart xray重启服务即可生效。

忘记保存 Password 值了? 可以重新运行

xray x25519 -i 你的PrivateKey(替换为服务端配置中的私钥),输出的Password字段就是客户端所需的值。也可以直接运行xray x25519生成新密钥对,然后同步更新服务端配置中的privateKey并重启 Xray。

第 5 步:开放防火墙端口并启动 Xray

# 允许 443 端口(TCP)

ufw allow 443/tcp

ufw --force enable

# 启动 Xray 并设置开机自启

systemctl start xray

systemctl enable xray

# 确认运行状态

systemctl status xray

状态输出中应显示”active (running)”。如果 Xray 启动失败,用以下命令排查:

xray -test -c /usr/local/etc/xray/config.json

第 6 步:安装 Cloudflare WARP

添加 Cloudflare 官方软件源并安装 WARP 客户端:

# 添加 Cloudflare GPG 密钥

curl -fsSL https://pkg.cloudflareclient.com/pubkey.gpg | \

sudo gpg --dearmor -o /usr/share/keyrings/cloudflare-warp-archive-keyring.gpg

# 添加 WARP 软件源

echo "deb [signed-by=/usr/share/keyrings/cloudflare-warp-archive-keyring.gpg] \

https://pkg.cloudflareclient.com/ $(lsb_release -cs) main" | \

sudo tee /etc/apt/sources.list.d/cloudflare-client.list

# 安装

sudo apt update && sudo apt install cloudflare-warp -y

第 7 步:配置并连接 WARP

注册 WARP 客户端,切换到代理模式(在 127.0.0.1:40000 暴露 SOCKS5 代理),然后连接。注意:新版 warp-cli 使用 registration new 和 mode 子命令,旧版的 register 和 set-mode 已弃用。

# 注册 WARP 客户端(只需执行一次)

warp-cli registration new

# 切换到代理模式(SOCKS5,端口 40000)

warp-cli mode proxy

# 连接到 Cloudflare WARP

warp-cli connect

# 确认连接状态

warp-cli status

应看到”Status update: Connected”。接下来验证 WARP 代理是否通过 Cloudflare IP 出口:

# 应返回 Cloudflare IP,而非你的 VPS IP

curl --socks5 127.0.0.1:40000 https://ifconfig.me

重要: Xray 将 AI 流量转发给 WARP,WARP 必须保持连接状态。若服务器重启后 WARP 断开,请按第 8 步设置开机自动重连。

第 8 步:设置 WARP 开机自动连接

创建一个小型 systemd 服务,确保每次服务器重启后 WARP 自动重连:

cat > /etc/systemd/system/warp-autoconnect.service << 'EOF'

[Unit]

Description=Cloudflare WARP auto-connect

After=network-online.target warp-svc.service

Wants=network-online.target

[Service]

Type=oneshot

ExecStart=/usr/bin/warp-cli connect

RemainAfterExit=yes

[Install]

WantedBy=multi-user.target

EOF

systemctl daemon-reload

systemctl enable warp-autoconnect.service

第 9 步:重启 Xray 使所有配置生效

systemctl restart xray

systemctl status xray

服务器端配置全部完成。当前运行状态汇总:

- Xray 监听 443 端口,使用 VLESS + REALITY 传输

- Cloudflare WARP 已连接,以 SOCKS5 代理方式运行于 127.0.0.1:40000

- AI 服务域名(OpenAI、Claude、Gemini、Perplexity 等)自动走 WARP 出口

- 其他所有流量从 VPS 直接出口,普通上网速度不受影响

5. 客户端配置:Clash Verge Rev

Clash Verge Rev 是一款支持 Windows、macOS 和 Linux 的免费开源代理客户端,基于 Mihomo 内核(原 Clash Meta),原生完整支持 VLESS + REALITY。三个平台操作步骤完全相同。

5.1 下载与安装

访问发布页面,下载适合你操作系统的安装包:

https://github.com/clash-verge-rev/clash-verge-rev/releases

| 操作系统 | 下载文件 |

|---|---|

| Windows(64 位) | clash-verge_x.x.x_x64-setup.exe |

| macOS(Apple Silicon / M 芯片) | clash-verge_x.x.x_aarch64.dmg |

| macOS(Intel) | clash-verge_x.x.x_x64.dmg |

| Linux(Debian / Ubuntu) | clash-verge_x.x.x_amd64.deb |

| Linux(通用 AppImage) | clash-verge_x.x.x_amd64.AppImage |

按常规方式安装。macOS 首次启动若提示无法打开,前往「系统设置 > 隐私与安全性」点击「仍要打开」即可。

5.2 创建代理配置文件

在电脑上新建一个文本文件,命名为 vless-config.yaml,粘贴以下内容,并将所有 YOUR-... 占位符替换为第 4 节第 3 步生成的实际凭证。

# Clash Verge Rev / Mihomo 配置文件,用于 VLESS + REALITY

# 将所有 YOUR-... 替换为你的实际凭证

port: 7890

socks-port: 7891

allow-lan: false

mode: rule

log-level: info

external-controller: 127.0.0.1:9090

proxies:

- name: "My VPS"

type: vless

server: YOUR-VPS-IP-OR-DOMAIN

port: 443

uuid: YOUR-UUID-HERE

network: tcp

tls: true

udp: true

flow: xtls-rprx-vision

reality-opts:

public-key: YOUR-PASSWORD-HERE

short-id: YOUR-SHORT-ID-HERE

servername: www.microsoft.com

client-fingerprint: chrome

proxy-groups:

- name: "PROXY"

type: select

proxies:

- "My VPS"

- DIRECT

rules:

- GEOIP,private,DIRECT,no-resolve

- GEOIP,CN,DIRECT

- MATCH,PROXY

说明: YAML 文件中的

public-key字段填写第 3 步输出的Password值,而非PrivateKey。PrivateKey只保留在服务端配置中。UUID 和短 ID 必须与服务端配置完全一致。

5.3 将配置文件导入 Clash Verge Rev

- 在电脑上打开 Clash Verge Rev

- 点击左侧边栏的配置(Profiles)

- 点击**导入(Import)**按钮,选择你的

vless-config.yaml文件 - 配置出现在列表中后,点击它将其激活(会显示勾选标记)

- 点击左侧边栏的代理(Proxies)

- 点击 PROXY 分组,选择”My VPS”

- 返回主界面,开启**系统代理(System Proxy)**开关

Clash Verge Rev 现在会将你的网络流量通过 VLESS 服务器转发。

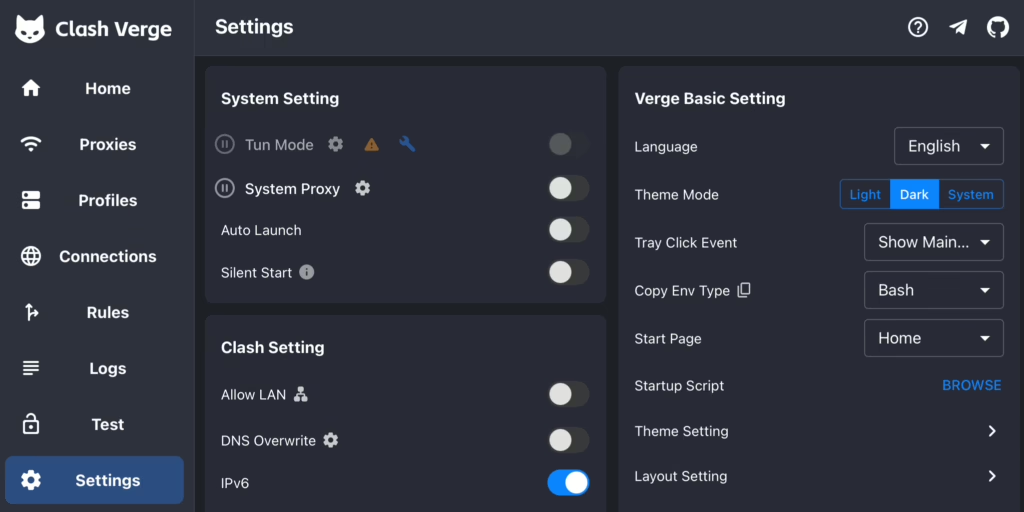

5.4 开启 TUN 模式(推荐)

TUN 模式在操作系统网络驱动层面接管流量,确保所有应用的流量都经过代理——包括那些不遵守系统代理设置的软件。

- 打开 Clash Verge Rev 的设置(Settings)

- 找到 TUN 模式选项

- 将启用 TUN 模式切换为开启

- 如提示安装虚拟网卡驱动,同意并安装

说明: TUN 模式对 Discord、游戏客户端、终端工具等不走系统代理的软件尤其有用,它直接在网络驱动层面捕获所有流量。

6. 验证配置

6.1 检查 IP 地址

Clash Verge Rev 连接并开启系统代理后,在浏览器中访问以下任一网址:

显示的应该是你 VPS 的 IP 地址,而非本地运营商 IP。这说明流量已正确转发。

6.2 测试 AI 服务访问

尝试访问以下服务。如果服务器端 WARP 工作正常,以下所有服务均应可以正常加载,不出现任何封锁提示:

| 服务 | 网址 | 预期结果 |

|---|---|---|

| ChatGPT | https://chat.openai.com | 正常加载,无 VPN 封锁提示 |

| Claude | https://claude.ai | 正常加载 |

| Gemini | https://gemini.google.com | 正常加载 |

| Perplexity | https://perplexity.ai | 正常加载 |

6.3 确认 WARP 正在转发 AI 流量

SSH 登录 VPS,运行以下命令,确认 WARP 代理正常工作且显示 Cloudflare IP:

# 通过 WARP 代理——应显示 Cloudflare IP

curl --socks5 127.0.0.1:40000 https://ifconfig.me

# VPS 直连 IP——应与上面的结果不同

curl https://ifconfig.me

两个地址应该不同。走 WARP 的结果应该显示 Cloudflare 旗下的 IP 地址。

7. 常见问题排查

| 问题现象 | 可能原因 | 解决方法 |

|---|---|---|

| 完全无法连接服务器 | 443 端口被封或 Xray 未运行 | 执行 ufw status 确认 443 端口为 ALLOW;检查 systemctl status xray |

| Xray 启动后立即退出 | config.json 语法错误 | 执行 xray -test -c /usr/local/etc/xray/config.json 定位错误行 |

| 能连接,但 AI 服务无法访问 | 服务器端 WARP 未连接 | SSH 登录,执行 warp-cli status;若未连接,执行 warp-cli connect |

| Clash Verge 显示连接错误 | 客户端配置凭证有误 | 仔细核对公钥(Password)、UUID、短 ID 与服务端配置是否完全一致 |

| WARP 已连接但 AI 仍被封 | 该 WARP IP 已被加入黑名单 | 执行 warp-cli disconnect && warp-cli connect 获取新的 Cloudflare IP |

| 部分网站通,部分不通 | 路由规则缺少对应域名 | 将缺失的域名添加到 config.json 的 warp-out 域名列表,重启 Xray |

| 延迟较高 | VPS 机房距离太远 | 选择地理位置更接近你的机房 |

| 重启后 AI 访问失效 | WARP 未自动重连 | 检查:systemctl is-enabled warp-autoconnect.service,如需要重新启用 |

8. 安全建议

保护你的服务器

- 禁用 SSH 密码登录,改用密钥认证。编辑

/etc/ssh/sshd_config,设置PasswordAuthentication no。 - 定期更新系统:执行

apt update && apt upgrade -y,或开启自动安全更新。 - 最小化攻击面:只开放 22(SSH)和 443(Xray)两个端口,其余端口用

ufw全部关闭。 - 考虑将 SSH 迁移到非标准端口(如 2222),降低被自动化暴力破解扫描的风险。

保护你的凭证

- 不要分享你的 UUID 或私钥。持有这些值的人可以把自己的所有流量通过你的服务器转发,费用由你承担。

- 定期轮换 UUID:生成新的 UUID,同步更新服务端和客户端配置。

- 如果怀疑服务器已被发现或 IP 已被封锁,迁移到新 VPS 或向服务商申请更换 IP。

9. 不想自己搭建?试试商业 VPN

搭建 VPS 并配置 Xray、WARP 和防火墙规则需要一定的时间和技术基础。如果你希望更简单的方案——不需要管理服务器、不需要敲命令、开箱即用——一款口碑好的商业 VPN 也许更适合你。

以下几款服务经过市场验证,支持强加密协议,IP 池足够大,能够稳定解锁 AI 服务、突破网络封锁。它们均提供 Windows、macOS、iOS、Android 和 Linux 客户端,无需额外配置即可使用。如果想要了解更多关于翻墙VPN的测试和介绍,请阅读我们的文章:中国好用的VPN推荐:翻墙VPN排行榜

免责声明

重要提示: 在中国大陆使用翻墙工具可能受到法律法规的限制。本教程仅供技术学习和参考,不构成任何法律建议。请自行了解并遵守所在地区的相关法律法规,由此产生的任何后果由使用者自行承担。